DDoS 防護不是只靠頻寬:企業該先補的 4 個網站可用性缺口

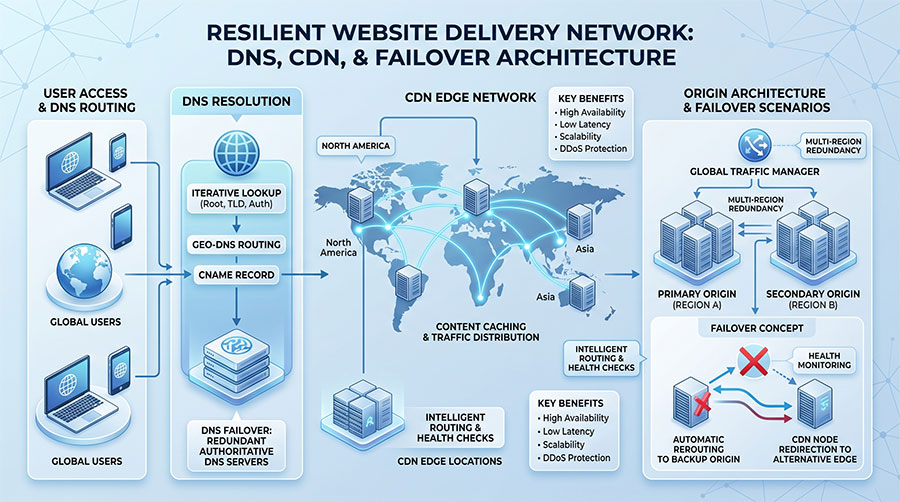

很多企業一聽到 DDoS,直覺就先問「這套防護能扛幾 Gbps?」但在我們實際接觸的維運案例中,當網站可用性真正出問題時,往往不是先死在頻寬不足,而是死在 DNS 沒備援、快取沒設好、流量清洗沒銜接上,或是告警流程實在太慢。

也就是說,真正的風險常常不在攻擊規模本身,而是防護鏈條裡那些平常被忽略的環節。如果企業想把 DDoS 防護真正做成「營運韌性」的一部分,以下 4 個缺口強烈建議先補起來。

🎯 執行摘要:

- DNS 盲區:避免單一解析路徑成為前端入口的斷點。

- CDN 緩衝:善用快取分流,避免攻擊流量直接耗盡資料庫資源。

- 切換 SOP:防護服務買了要會切換,通報與驗證機制必須經過實戰演練。

- 告警應變:監控紅燈必須綁定具體的營運動作(如調整速率限制),而非僅供觀察。

1. DNS 沒有備援,網站可能比主機更早失聯

現在很多網站的主機本身都具備了不錯的備援機制,但問題是,只要 DNS 解析一受影響,使用者照樣進不來。很多企業會把所有的解析完全綁死在單一供應商或單一設定路徑上,DDoS 一來,前端入口就直接先斷了。實務上,企業至少要定期盤點 DNS 託管狀態、TTL 策略,並且建立一套異地備援與緊急切換流程,這比單純加大主機規格重要得多。

2. 沒有快取與 CDN 緩衝層,原站太容易被「打穿」

如果所有的請求都直接回源到原站,那麼攻擊流量甚至不需要大到癱瘓外部網路,光是把應用程式或資料庫的連線數佔滿,系統就直接拖垮了。這也是為什麼我們常說,防護不能只談防火牆,必須把 CDN、快取策略跟靜態資源分流拉進來一起看。先把必須回源的流量降到最低,才能真正替原站爭取到足夠的抗壓空間。

3. 清洗服務有買,但沒有「演練」切換流程

我們看過不少企業其實已經採購了 DDoS 清洗或是代管防護服務,但平常根本沒演練過。結果一遇到突發事件,內部群組一團亂:不知道誰有權限開通、誰負責聯絡廠商、什麼條件下才要切換,寶貴的時間全耗在內部確認上。防護服務絕對不是買了就算完工,切換的觸發條件、通報鏈、聯絡人與最終驗證方式,都必須白紙黑字寫進 SOP 裡。

4. 告警有看到,但沒有對應的「營運動作」

很多團隊的監控畫面常常很熱鬧,收到異常流量告警是家常便飯,但卻沒有分級與應變腳本。結果就是大家看著紅燈亮,真正該做的處置卻沒人啟動。比較務實的作法是把告警分成「可觀察」、「需驗證」與「需立即應變」三個層級,並且綁定實際動作:像是何時該開啟挑戰機制?何時要提高速率限制 (Rate limit)?需不需要切換流量清洗或同步客服窗口?這些都必須自動化或流程化。

📌 觀念轉換:從「硬撐流量」到「營運韌性」

|

檢視維度 |

傳統防護思維 |

營運韌性思維 |

|

關注焦點 |

頻寬極限、能扛幾 Gbps |

網站整體可用性、服務不中斷 |

|

防禦手段 |

單純依賴防火牆與頻寬擴充 |

結合 DNS 備援、CDN 緩衝與流量清洗 |

|

應變機制 |

被打掛了才尋求廠商支援 |

具備 SOP 並進行定期切換演練 |

結語:DDoS 防護的核心不是撐,而是先把脆弱點補平

真正成熟的 DDoS 防護,不是只為了向老闆證明「我們能撐住多大的流量」,而是確保網站在面臨惡意攻擊時,依然能維持核心服務運作、快速判斷並平穩過渡。當 DNS、CDN、清洗與告警這四個齒輪都能緊密咬合,企業網站的防護韌性才算真正到位。

網站防線有缺口?不要等到被攻擊才行動

DDoS 防護不是單純的設備採購,而是整體架構的營運韌性考驗。立即盤點從 DNS、CDN 到流量清洗的每一個關鍵環節,為您的企業量身打造最穩固的防護架構。

聯絡我們