網站被打才想起 WAF 太晚了:中小企業最常忽略的 4 個防護誤區

💡 核心解答:中小企業導入 WAF 常見的盲點是什麼?

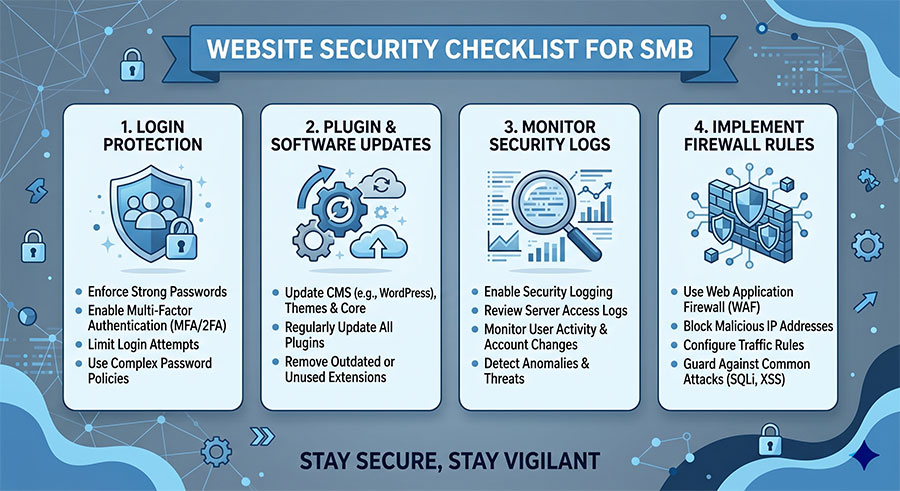

許多中小企業往往在網站遭到暴力破解或掛馬後,才急著尋找 WAF(Web Application Firewall)解決方案。然而最常見的防護盲點包含:把 WAF 當成萬靈丹、抱持「網站小不會被打」的僥倖心態、買了卻只開預設規則不調校,以及把日誌當成出事才看的備查資料。真正有效的防護,必須將 WAF 視為第一道防線,並搭配持續的監控與優化。

很多中小企業第一次認真評估 WAF,通常都不是出自於主動規劃,而是因為網站已經出現異常了——可能是登入頁面被瘋狂暴力測試、客服表單被假帳號大量灌水、流量莫名暴增,甚至網站已經被植入惡意程式。這時候才急著找防護,往往已經陷入了被動挨打的「災難復原」泥淖中。

問題其實不只出在「太晚做」,更常見的是打從一開始對 WAF 的認知就有落差。以下帶您破解中小企業在網站防護上,最常踩坑的 4 個盲點:

把 WAF 當成萬靈丹:忽略了系統體質與內部漏洞

許多人有一種錯覺:花錢買了 WAF,網站從此就「百毒不侵」了。但 WAF 其實不是萬能的金鐘罩。

它確實能幫您擋下絕大多數常見的外部攻擊流量、異常請求與自動化漏洞掃描,可是它沒有辦法幫您修復已經存在的弱密碼、過期未更新的 WordPress 外掛、設定錯誤的資料夾權限,或是網站本身的商業邏輯漏洞。真正聰明的做法,是把 WAF 當作整體防護網的「第一道防線」,再搭配日常的系統更新、異地備份與權限控管一起運作,才能滴水不漏。

「我們網站沒名氣,駭客看不上啦」——最致命的僥倖心態

這絕對是業界最常聽到的誤判。現代的網路攻擊早就不是電影裡那種「人工盯著螢幕挑選目標」的模式了,現在流行的是透過機器人程式,在網路上進行無差別的「全網大掃射」(像是撞庫攻擊或弱點探測)。

機器人根本不在乎您的公司營業額多少、有沒有名氣。只要您的網站是公開的,被掃描到有登入頁面,或是使用了某個有已知漏洞的 CMS 外掛,攻擊就會自動找上門。對駭客來說,缺乏專職 IT 人員看管的中小企業網站,反而常常是最好捏的軟柿子。

買了卻不管它:只套用預設防護,小心誤砍正常客源

有些企業導入 WAF 的流程是:刷卡購買、打勾開啟預設防護,然後……就沒有然後了。

這種「放牛吃草」的設定方式通常會帶來兩種下場:一是防禦太鬆散形同虛設;二是防禦太嚴格,結果把正常的客戶表單擋掉、讓 API 串接斷線,或是害真實會員無法登入。WAF 的核心價值其實在於持續調校。您必須掌握哪些網址路徑該嚴格設限、哪些內部 IP 應該加入白名單。

💡 延伸閱讀:

知道 WAF 需要調校,但不知從何下手嗎?建議您參考另一篇實作指南:WAF 不只是擋攻擊:企業網站上線前該先做的 5 個防護基線,了解上線前必做的具體設定步驟。

出事才急著看日誌:錯失提早攔截的黃金時機

對不少網站管理員來說,WAF 的日誌報表就像是監視器畫面——「出了事才回頭調閱找兇手」。但如果您平常沒有養成檢視數據的習慣,就很難提早嗅到危險的氣息。

舉例來說,某個後台登入路徑這幾天正被特定 IP 持續測試、某支 API 請求頻率突然呈現不尋常的波峰,或是來自異常國家的流量瞬間大增。這些通常不是單一偶發事件,而是「風險正在醞釀」的明確警報。請記住,WAF 日誌不是事後的備查資料,而是幫你預防事故的早期雷達。

結語:資安沒有捷徑,但提早佈局能幫你省下大筆復原費

對中小企業老闆來說,投資 WAF 的考量點不該是「買多貴、多頂級的方案」,而是能不能在網站真的被搞垮、業務停擺之前,先把這些最常見的惡意干擾擋在門外。

提早佈局、持續優化規則,並搭配基本的日常營運檢修,這才是 CP 值最高、也最能降低營運中斷風險的資安策略。